کلید عبور (PassKey) چیست؟ رمزنگاری کلید عمومی امنتر از پسوردها و عبارات بازیابی!

رمزهای عبور دیگر به گذشته تعلق دارند و گام بزرگ بعدی برای ایمن نگهداشتن حسابهای ما در آیندهای نه چندان دور کلید عبور یا همان پسکی (PassKey) خواهد بود. درواقع شاید دیگر هرگز نیازی به یادآوری رمز عبور نداشته باشید. حالا دیگر با توسعه و ورود مفهومی به نام کلید عبور (Passkey)، جهانی بدون رمز …

رمزهای عبور دیگر به گذشته تعلق دارند و گام بزرگ بعدی برای ایمن نگهداشتن حسابهای ما در آیندهای نه چندان دور کلید عبور یا همان پسکی (PassKey) خواهد بود. درواقع شاید دیگر هرگز نیازی به یادآوری رمز عبور نداشته باشید. حالا دیگر با توسعه و ورود مفهومی به نام کلید عبور (Passkey)، جهانی بدون رمز عبور در دسترس است. کلید عبور نوع جدیدی از احراز هویت است که به شما این امکان را میدهد تا بدون استفاده از رمز عبور وارد حسابهای آنلاین خود شوید.

در این مقاله از میهن بلاکچین میخواهیم با کلید عبور (PassKey) و سازوکار آن به طور کامل آشنا شویم و همچنین نگاهی کوتاه داشته باشیم به آیندهای بدون رمز عبور و پسووردهای رایج!

آنچه در این مطلب میخوانید

Toggle

کلید عبور (PassKey) چیست؟ ورود به دنیایی بدون رمز عبور

برای درک کلید عبور باید با دو مفهوم آشنا شوید:

- رمز عبورهای سنتی و نحوه عملکردشان

- رمزنگاری کلید عمومی

با اولی شروع میکنیم، البته که احتمالاً خودتان تمام مراحل را میدانید!

مشکلات رمز عبورهای سنتی: چرا به راهحلی جدید نیاز داریم؟

هر بار که جایی ثبتنام میکنید باید یک نام کاربری یا ایمیل و یک رمز عبور ارائه دهید. این اطلاعات در پایگاه دادهای ذخیره میشوند. البته رمزهای عبور نباید بهصورت متن ساده ذخیره شوند و باید هش شوند. وقتی تلاش میکنید وارد پلتفرمی شوید، نام کاربری و رمز عبور خود را ارائه میدهید و سرور بررسی میکند که آیا این اطلاعات با آنچه در پایگاه داده پلتفرم موردنظر ثبت شده، مطابقت دارد یا خیر. اگر مطابقت داشته باشد، وارد خواهید شد.

این سیستم مدتهاست که وجود دارد، اما بینقص نیست. صادق باشیم؛ قبلاً همه ما از یک رمز عبور ضعیف برای همه چیز، از ایمیل تا حساب کاربری اینستاگرام استفاده میکردیم. مشکل اینجاست که اگر سرویسی هک شود و رمز عبور شما افشا شود، هکرها میتوانند از همان اطلاعات در سایتهای دیگر هم استفاده کنند.

برخی از رمزهای عبورمان را بارها استفاده کردهایم، برخی در نفوذهای اطلاعاتی افشا شدهاند و برخی دیگر رمزهای عبور خیلی ضعیفی هستند. شما میتوانید با مراجعه به وبسایتی مانند haveibeenpwned.com بررسی کنید که حساب شما تا به حال چند بار هک شده است.

در همین راستا گروهی به نام FIDO Alliance در 11 سال گذشته در تلاش بوده تا رمز عبور را از بین ببرد یا حداقل وابستگی ما به آنها را کاهش دهد. FIDO که کوتاهشده عبارت Fast IDentity Online است، قصد دارد ورود به حسابهای کاربری را نه تنها امنتر، بلکه همانطور که نامش اشاره دارد، سریعتر و آسانتر کند. از آنجایی که اعضای این گروه شامل شرکتهایی مانند آمازون، اپل، گوگل و متا هستند – معماران اصلی دنیای آنلاین ما – این اتحاد آنقدری قدرت و ریسورس دارد که بتواند این هدف را محقق کند.

به مرور زمان، وبسایتها خواستار رمزهای عبور پیچیدهتر شدند: طولانیتر، با اعداد، نمادها، حروف بزرگ و کوچک. یعنی دقیقا همان رمز عبوری که مطمئناً به خاطر نخواهید سپرد! بنابراین برخی از ما شروع به استفاده از برنامههای مدیریت رمز عبور مانند LastPass، 1Password، KeyPass یا حتی یادداشتهای و نوتهایی کردیم که روی مانیتورهایمان میچسباندیم (که اصلاً توصیه نمیشود!). اما این هم کافی نبود.

هکرها همچنان به سیستمها نفوذ میکردند، بنابراین شرکتها مرحله دیگری برای ایمنسازی حسابها اضافه کردند: احراز هویت دومرحلهای (2FA) یا احراز هویت چندمرحلهای (MFA). احتمالاً از این یکی هم استفاده کردهاید: پیامک، ایمیل یا کدی از برنامهای مانند Google Authenticator دریافت کردهاید. یا حتی نوتیفیکیشنی که روی دستگاهی که قبلاً وارد شدهاید. اما بیایید روراست باشیم: چند بار منتظر پیامکی بودیم و هرگز نرسید؟

البته خوبی این روش این بود که لایهای دیگر از امنیت به فرایند ورود به پلتفرمها و حسابهای کاربری، اضافه کرد. ایده ساده بود: حتی اگر فردی رمز عبور شما را بفهمد، احتمال کمی وجود دارد که به دستگاه دوم شما نیز دسترسی داشته باشد. اما این هم کمی دردسر دارد و واقعیت این است که اکثر مردم زحمت تنظیم آن را به خود نمیدهند.

تاریخچه مختصر رمز عبور: از کامپیوترهای دهه 1960 تا امروز

در روزهای اولیه محاسبات، زمانی که کامپیوترها کل فضای یک اتاق را اشغال میکردند و حضور چندین نفر برای کار با آنها لازم بود، لزومی برای ایجاد رمز عبوری احساس نمیشد! اما وقتی افراد شروع به استفاده مشترک از این سیستمها کردند، رمز عبور به کلید اصلی حفظ حریم خصوصی تبدیل شد.

در اوایل دهه 1960، پژوهشگران مؤسسه فناوری ماساچوست (MIT) کامپیوتری عظیم به نام Compatible Time-Sharing System ساختند. این دستگاه پیشگامانه، زمینهساز توسعه فناوریهایی مانند ایمیل و اشتراک فایل شد و به چندین نفر اجازه میداد بهطور همزمان روی پروژههای خود کار کنند. به همین دلیل، فرناندو کورباتو، مدیر این پروژه، ایدهای برای حفظ حریم خصوصی فایلها ارائه کرد. او امکان ایجاد حسابهای کاربری و دسترسی به آنها با استفاده از رشتههای منحصر به فرد از کاراکترها را فراهم کرد – و بدین ترتیب رمز عبور متولد شد.

کورباتو در سال 2014 به وال استریت ژورنال گفت:

متاسفانه رمز عبور به نوعی کابوس تبدیل شده است.

مشخص شد که رمزهای عبور چندان خصوصی نیستند. پژوهشگران MIT خیلی زود راههایی برای دزدیدن رمزهای عبور همکاران خود و شوخی با آنها پیدا کردند. حالا چندین دهه جلوتر، مردم از صدها رمز عبور برای محافظت از صدها حساب آنلاین خود استفاده میکنند – یا گاهی همان یک رمز عبور را برای همه حسابهای خود به کار میبرند. کابوسی که به نظر میرسد بالاخره به انتها رسیده است. رمزهای عبور هم به راحتی فراموش میشوند و هم سخت بازیابی میشوند. اگر هکری همان رمز عبوری را که شما به دلیل سختی مدیریت چند رمز برای همه حسابهایتان استفاده میکنید بدزدد، میتواند به تمام حسابهای شما دسترسی پیدا کرده، پولتان را به سرقت ببرد و کلاً خرابکاری کند.

هکرها حتی میتوانند میلیونها رمز عبور را یکجا سرقت کنند تا هویت افراد را بدزدند. حملات فیشینگ، که در آن عامل بدکار فردی را فریب میدهد تا اطلاعات ورود خود را ارائه دهد، یکی از روشهای حیلهگرانه برای دسترسی به دادههای حساس است. این نفوذهای اطلاعاتی همان چیزی بود که باعث ایجاد FIDO در سال 2013 شد. در آن زمان، ائتلافی از شرکتهای فناوری، بانکها و دولتها گرد هم آمدند تا راه بهتری برای ایمنسازی حسابها پیدا کنند.

این تلاش با اضافه کردن لایههای امنیتی روی رمز عبور آغاز شد. احراز هویت چندمرحلهای (MFA) حدود یک دهه پیش توسعه یافت و خیلی زود هم رواج پیدا کرد! این روش امنیت را بهبود بخشید، اما در عین حال باعث دردسر هم شد.

از آن زمان، دیگر فرآیند ورود به حسابهای کاربری، پیچیدهتر شده است. نیاز به رمزهای عبور پیچیدهتر (مانند 12 کاراکتر، حروف بزرگ و کوچک، کاراکترهای خاص و غیره) بیشتر شده و حتی اگر رمز عبوری بسیار طولانی و پیچیده وارد کنید، ممکن است نوتیفیکیشنی هم به دستگاه دیگری ارسال شده تا هویت شما تایید شود. ممکن است لینکی هم به ایمیل شما ارسال شود یا حتی کدی QR برای اسکن داشته باشید.

بماند که همه این روشها همچنان در برابر حملات فیشینگ آسیبپذیر هستند. اندرو شیکیار، مدیر اجرایی FIDO، میگوید:

برای حل این مشکل، باید واقعاً به ریشه آن برسید. با رفع مشکل رمز عبور، در واقع مشکل نفوذهای اطلاعاتی را حل میکنید.

کلید عبور (PassKey) چگونه کار میکند؟ بررسی فناوری پشت آن

کلید عبور وعده میدهد بسیاری از مشکلاتی را که رمز عبور ایجاد کردهاند، حل کند. با همکاری FIDO و W3C، که استانداردهای وب جهانی را مدیریت میکند، حالا دیگر فرآیندی توافقشده برای جایگزینی رمز عبور با کلید عبور وجود دارد. از دید کاربر، فرآیند کلید عبور بسیار ساده است. کلید عبور نوعی احراز هویت جدید است که به شما اجازه میدهد بدون نیاز به رمز عبور وارد حسابهای آنلاین شوید. این استاندارد جدید ورود، با معرفی روندی سادهتر و امنتر، رمزهای عبور را بیمعنی میکند. حتی لوگوی مخصوص خود را نیز دارد!

شرکتهای بزرگ و غولهای فناوری کلید عبور یا PassKey را معرفی کردند. کلید عبور ایده «آنچه میدانید یا به خاطر سپردهاید» مانند رمز عبور را کنار میگذارد و به جای آن از «آنچه در اختیارتان هست» استفاده میکند، مانند دستگاهی که با اثر انگشت، چهره، پین یا الگو قفل شده است. به همین دلیل است که امروزه تمام شرکتهای مطرح در دنیا از کلید عبور یا همان PassKey پشتیبانی میکنند. به جای تمرکز روی چیزی که باید به خاطر بسپارید، کلید عبور از چیزی استفاده میکند که در اختیار دارید: گوشی، تبلت یا لپتاپ.

اما کلید عبور چگونه کار میکند؟ بیایید به این موضوع را از نگاهی فنی بررسی کرده و درباره رمزنگاری کلید عمومی صحبت کنیم.

تصور کنید سارا میخواهد پیامی را بهطور امن از دارا دریافت کند. آلیس دو کلید ایجاد میکند: یک کلید عمومی و یک کلید خصوصی. این دو کلید را مانند قفلی با یک کلید در نظر بگیرید که مثل خواهر و برادر به هم متصل هستند (اما برخلاف خواهر و برادرها، واقعاً با هم کنار میآیند!). سارا میتواند کلید عمومی را با دارا یا هر فرد دیگری به اشتراک بگذارد، حتی شاید با یک هکر، اهمیتی ندارد! کلید عمومی، همانطور که از نامش پیداست، عمومی است و محرمانه نیست. دارا میتواند از کلید عمومی استفاده کند تا پیامی را قفل کند (رمزگذاری کند) و آن را ارسال کند. تنها سارا میتواند با استفاده از کلید خصوصی خود، که امن نگهش میدارد و هرگز از طریق اینترنت آن را برای فردی ارسال نمیکند، پیام را باز کند (رمزگشایی کند).

از سالها پیش در اکثر کاربردهای دنیای واقعی، رمزنگاری کلید عمومی معمولاً برای امضا کردن و تایید استفاده میشود و کلیدهای عبور هم بر همین اصل استوار هستند.

در عمل وقتی برای ایجاد حساب کاربری در وبسایتی ثبتنام میکنید، دستگاه شما یک جفت کلید عمومی و خصوصی ایجاد میکند. کلید عمومی به وبسایت ارسال میشود و در پایگاه داده آن ذخیره میگردد، اما کلید خصوصی بهطور امن در دستگاه شما باقی میماند. در زمان ورود به حساب، وبسایت چالشی (که در واقع مقدار تصادفی است) به دستگاه شما ارسال میکند. دستگاه شما این چالش را با کلید خصوصی امضا کرده و به وبسایت بازمیگرداند. وبسایت این امضا را با کلید عمومی مقایسه میکند و اگر مطابقت داشت، وارد حساب میشوید. آن هم کاملا بدون نیاز به رمز عبور!

این روش را احراز هویت بدون رمز عبور (Passwordless Authentication) مینامند. از آنجایی که کلیدهای عبور به چیزی که میدانید (مثل رمز عبور) متکی نیستند، بلکه به چیزی که دارید (مثل دستگاه شما) وابستهاند، نفوذ هکرها سختتر میشود. تنها نقطه ضعف این روش، خود کلید عبور نیست، بلکه جایی است که کلید عبور ذخیره میشود! یعنی مثلا گوشی شما!

کلید عبور در عمل به چه شکل است؟

راستش، شما اصلا درگیر تطابقها نمیشوید و چیزی نمیبینید! همه چیز در پشت صحنه انجام میشود و این دقیقاً نکته اصلی است.

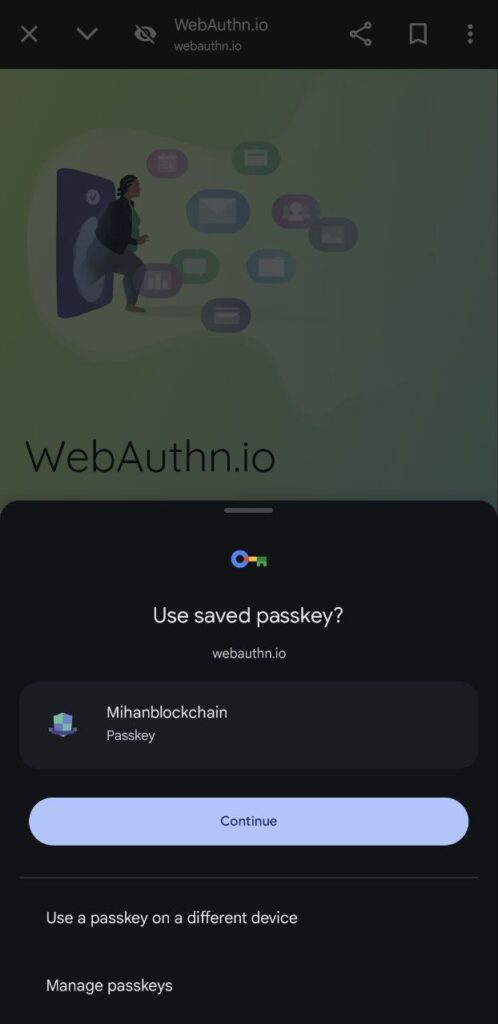

کلیدهای عبور در مرورگر شما یا در سرویسهایی مانند iCloud Keychain اپل، Google Password Manager یا 1Password ذخیره میشوند. این سیستمها حتی میتوانند کلیدهای عبور را بین دستگاههای مختلف همگامسازی هم بکنند. اما اگر خیلی کنجکاوید که این کلیدها در عمل چگونه کار میکنند، سری به وبسایت WebAuthn.io بزنید.

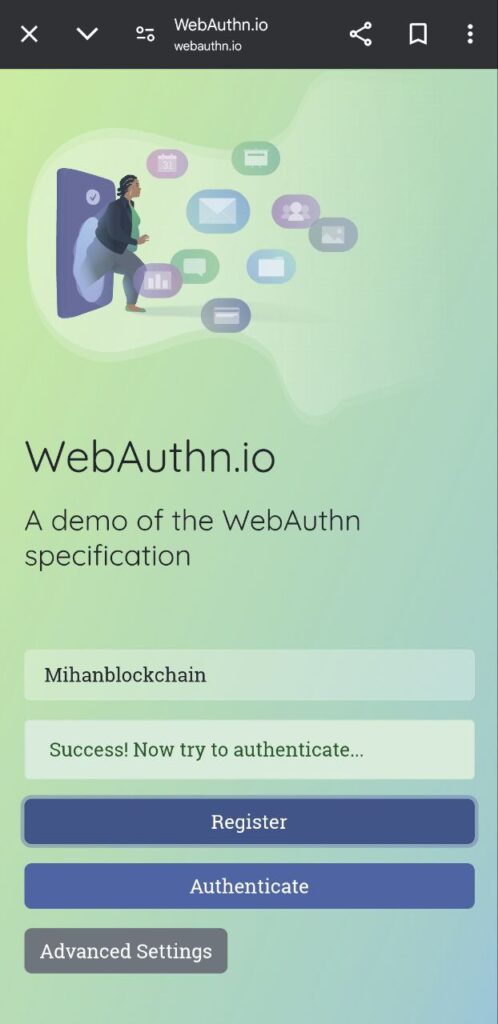

WebAuthn، پروتکلی است که این فرایند را ممکن میسازد و به شما اجازه میدهد بدون رمز عبور ثبتنام کرده و وارد شوید. بیایید امتحان کنیم.

با گوشی وارد پلتفرم WebAuthn.io شده و نام کاربری دلخواه را وارد کرده و روی ثبتنام (Register) کلیک کنید . در این لحظه مرورگر از شما میخواهد اثر انگشت خود را ثبت کنید. کلید عبور ذخیره شد! همانطور که میبینید، نیازی به حفظ چیزی نیست. حالا میتوانید این کلید عبور را در Google Password Manager ببینید و برای باز کردن آن دوباره باید اثر انگشت خود را با گوشی اسکن کنید! در این فرایند فقط نام کاربری شما ذخیره شده و چیز خاص دیگری برای دیدن وجود ندارد. در واقع اطلاعات واقعی که ذخیره شدهاند، نشان داده نمیشوند.

حالا به وبسایت برگردیم. در این سرویس ثبتنام کردهایم، پس روی Authenticate کلیک میکنیم و ببینیم چه اتفاقی میافتد. نام کاربری را وارد کرده و حالا Google Password Manager از ما اثر انگشت میخواهد. اثر انگشت را ارائه میدهیم و وارد حساب میشویم. دقیقا مشابه همین روش در دستگاههای موبایل نیز عمل میکند. معمولاً از شما خواسته میشود با اثر انگشت، Face ID، یا پین هویت خود را تایید کنید، اما ایده اصلی این است که نیازی به وارد کردن رمز عبور نباشد! شما نمیتوانید چهره یا اثر انگشت خود را فراموش کنید!

در حال حاضر در مرحله گذار هستیم. ایجاد یک کلید عبور (Passkey) لزوماً به معنای خداحافظی کامل با رمز عبور نیست. بسیاری از وبسایتها همچنان رمز عبور را به عنوان یک گزینه پشتیبان نگه میدارند، در صورتی که به هر دلیلی کلید عبور خود را گم کنید. علاوه بر این، چون ما سالهاست از رمزهای عبور استفاده میکنیم، اگر ناگهان ناپدید شوند، عجیب به نظر میرسد.

واقعبین باشیم، مردم نمیخواهند احساس کنند که رمز عبورشان را از دست میدهند. این فکر خیلی ترسناک است.

فرایند تنظیم کلید عبور در هر سایت هم کمی متفاوت است، اما وقتی کلید عبور تنظیم شد، ورود به حساب کاربری عملاً به یک لمس یا یک نگاه خلاصه میشود. بیشتر اوقات حتی جایگاهی برای وارد کردن رمز عبور نمیبینیم. سایت فقط اثر انگشت یا چهره اسکن میکند و وارد میشویم. البته احراز هویت چندمرحلهای (MFA) هم همچنان وجود دارد. برخی سرویسها ممکن است علاوه بر کلید عبور، MFA را هم لازم بدانند که البته این موضوع برای همه کمی گیجکننده است. حسابهای جدید ممکن است اصلاً به رمز عبور نیازی نداشته باشند. اما فعلاً کلید عبور را امتحان کنید و اگر سرویسی که میخواهید استفاده کنید از آن پشتیبانی نمیکند، حداقل MFA را تنظیم کنید.

چالشهای فعلی برای استفاده از کلید عبور

چالش اصلی برای استفاده از کلید عبور این است که هنوز شرکتهای زیادی از کلیدهای عبور استفاده نمیکنند. گوگل و اپل چند سال پیش این انتقال به کلیدهای عبور را آغاز کردند. اگر از یک دستگاه اندرویدی یا آیفون استفاده میکنید، میتوانید از مدیران رمز عبور داخلی این دستگاهها برای ذخیره تمام کلیدهای عبور خود استفاده کنید. مرورگر گوگل کروم و مایکروسافت ویندوز نیز مدیر کلید عبور دارند. همچنین مدیران رمز عبور مستقل مانند 1Password و Bitwarden اکنون میتوانند کلیدهای عبور را مدیریت کنند.

مورد بعدی این است که اگر همگامسازی کلیدهای عبور غیرفعال باشد، کاربران باید برای هر دستگاه به صورت جداگانه کلید عبور ایجاد کنند. علاوهبراین، کاربران باید به شرکتهایی مانند اپل یا گوگل برای نگهداری امن کلید عبور هم اعتماد داشته باشند.

***

کلید عبور هرگز مستقیماً با وبسایت به اشتراک گذاشته نمیشود، بنابراین مهاجمان یا هکرها نمیتوانند از طریق حملات فیشینگ به آن دسترسی پیدا کنند. مورد بعدی اینکه کلید خصوصی ایجاد شده در کلید عبور فقط روی دستگاه شما ذخیره میشود و هیچگاه به سرور یا اینترنت ارسال نمیشود. برای استفاده از کلید عبور، مهاجم باید هم به دستگاه فیزیکی شما و هم به پین یا اثر انگشتتان دسترسی داشته باشد. این نوع کلید به دلیل استفاده از رمزنگاری پیچیده، امکان حدس زدن یا شکستن را عملاً از بین میبرد.

کلید عبور (Passkey) روشی نوین برای ورود به حسابهای آنلاین است که در آن دیگر نیازی به استفاده از رمز عبور ندارید. این فناوری به کمک حسگر بیومتریک (مانند اثر انگشت یا شناسایی چهره) یا یک پین عمل میکند و پیشبینی میشود که در آینده نزدیک به محبوبترین روش احراز هویت تبدیل شود. کلید عبور نه تنها امنیت بیشتری فراهم میکند، بلکه تجربه کاربری سادهتری را نیز به ارمغان میآورد.

کلیدهای عبور برای پایان دادن به رمزهای عبور طراحی شدهاند، اما این مرگ به آرامی رخ خواهد داد. حتی با وجود اینکه رمزهای عبور فعلاً باقی میمانند، به تدریج بیفایده خواهند شد، زیرا وبسایتها و پلتفرمهای بیشتری به استفاده از کلید عبور روی میآورند. به نوعی، رمزهای عبور به زامبیهای اینترنتی تبدیل خواهند شد؛ در سایهها پرسه میزنند و شاید گاهی مشکلاتی ایجاد کنند.

جیکوب هافمن-اندروز، تکنولوژیست ارشد بنیاد Electronic Frontier میگوید:

رمز عبور هرگز به طور کامل از بین نمیرود. همیشه دستگاهها و گوشههایی از اینترنت وجود خواهند داشت که رمزهای عبور در آنها باقی میمانند.

استفاده از کلید عبور در کیف پولهای ارز دیجیتال و بهبود تجربه کاربری

کیفپولهای هوشمند با کلیدهای عبور (Passkeys) جدیدترین نوآوری در دنیای کیفپولهای رمزارزی هستند. در تمام خدمات احراز هویت، تضادی شناختهشده میان تجربه کاربری (UX) و امنیت وجود دارد، از جمله اینکه آیا باید از احراز هویت چندمرحلهای استفاده شود یا خیر. این چالش در حوزه رمزارزها هم دیده میشود. ایجاد و استفاده از کیفپولهای غیرامانی (غیرحضانتی) برای کاربران تازهکار بسیار پیچیده و غیرکاربرپسند است. کلید عبور میتوانند راهحلی برای این مشکل باشند.

کلیدهای عبور و حسابهای انتزاعی: شکلدهی آینده کیفپولهای ارز دیجیتال

حسابهای انتزاعی یا همان Account Abstraction، پتانسیل حذف نیاز به کلید خصوصی را به همراه دارند و در عین حال، کنترل شخصی و امنیت را برای کاربران حفظ میکنند. این ایده، که میتواند نحوه استفاده از کیفپولهای رمزارزی را متحول کند، همچنان در مراحل اولیه توسعه است.

با وجود مزایای فراوان، بسیاری از حسابهای هوشمند فعلی بهدلیل کمبود کتابخانههای مناسب برای روشهای احراز هویت جایگزین، هنوز به این هدف دست نیافتهاند. همین موضوع باعث شده تا توسعهدهندگان اپلیکیشنها از روشهایی استفاده کنند که یا کمتر کاربرپسند هستند یا به ورود از طریق شبکههای اجتماعی یا خدمات محاسبات چندطرفه (MPC) متکی باشند. اگرچه این روشها تجربه کاربری بهتری نسبت به کلیدهای خصوصی ارائه میدهند، اما همچنان فاصله زیادی با دیدگاه ایدهآل حذف وابستگی به عبارات بازیابی و کلیدهای خصوصی دارند.

با این حال، پیشرفتی انقلابی به نام کلید عبور (Passkey) این چالشها را برطرف میکند. کلید عبور، روشی امن و ساده برای احراز هویت ارائه میدهد که از بیومتریکها، الگوها یا پینها استفاده میکند و نیاز به حفظ کردن عبارات بازیابی (Mnemonic Phrases) را حذف میکند. این فناوری میتواند تجربه کاربری کیفپولهای رمزارزی را متحول و استفاده از بلاکچین را برای عموم مردم آسانتر کند.

وضعیت فعلی کیفپولهای رمزارزی

کیفپولهای رمزارزی در اشکال مختلف وجود دارند که هر کدام مزایا و معایب خاص خود را دارند. درک این وضعیت، نقطه شروعی برای ارزیابی نقش فناوری کلید عبور (PassKey) و حسابهای انتزاعی است.

کیفپولهای حضانتی (Custodial Wallets)

کیفپولهای حضانتی، مانند کیف پولهای شما در نوبیتکس یا بیت پین، به کاربران اجازه میدهند که مدیریت داراییهای خود را به شخص ثالث (همان صرافی) واگذار کنند. این نوع کیفپولها به دلیل راحتی استفاده محبوب هستند، اما خطراتی مانند از دست دادن داراییها در صورت هک شدن یا سوءاستفاده توسط نهاد حضانتی را به همراه دارند.

حسابهای تحت مدیریت خارجی (EOAs)

کیفپولهایی مانند متامسک (Metamask) ، کوینبیس والت (Coinbase Wallet) و فانتوم (Phantom) به کاربران اجازه میدهند کلیدهای خصوصی خود را مدیریت کنند. این روش امنیت بیشتری نسبت به کیفپولهای حضانتی ارائه میدهد، اما به دلیل نیاز به حفظ و ذخیره ایمن عبارت بازیابی (Seed Phrase) میتواند دشوار باشد. از دست دادن عبارت بازیابی به معنای از دست دادن دسترسی به داراییهاست.

کیفپولهای سختافزاری (Hardware Wallets)

کیفپولهای سختافزاری مانند لجر (Ledger) و ترزور (Trezor) کلیدهای خصوصی را بهصورت آفلاین ذخیره میکنند و امنیت بالاتری نسبت به روشهای آنلاین دارند. اما استفاده از آنها به دلیل نیاز به انجام مراحل اضافی برای امضای تراکنشها ممکن است برای بسیاری از کاربران دشوار باشد.

کیفپولهای MPC یا Multi-Party Computation

کیفپولهایی مانند Zengo و OKX Wallet کلید خصوصی را به بخشهای مختلف تقسیم میکنند و در دستگاهها یا میان چندین طرف توزیع میکنند. این روش خطر یک نقطه شکست را کاهش میدهد، اما به زیرساختهای گستردهای نیاز دارد و ممکن است سرعت تراکنشها را کاهش دهد.

حسابهای انتزاعی (ERC-4337): نسل جدید کیفپولها

حسابهای انتزاعی که با استاندارد ERC-4337 معرفی شدهاند، ایجاد نسل جدیدی از کیفپولهای رمزارزی را نوید میدهند که بر پایه کلید عبور ساخته شدهاند. این استاندارد با انتزاع عملکردهای اساسی کیفپول و استفاده از قراردادهای هوشمند برای مدیریت حسابها، ویژگیهای کاربرپسندی مانند بازیابی اجتماعی، منطق قابل تنظیم برای تراکنشها و امکان پرداخت کارمزدها با ارزهای مختلف را ارائه میدهد. این رویکرد، نهتنها تجربه کیفپولها را سادهتر میکند، بلکه بلاکچین را برای کاربران عمومی دسترسپذیرتر میسازد و وابستگی به عبارات بازیابی پیچیده را کاهش میدهد.

کلید عبور: انقلاب در احراز هویت Web3

کلید عبور (Passkey) میتواند تجربه احراز هویت در وب3 (Web3) را به اندازه اپلیکیشنهای موبایل ساده کنند. این فناوری به کاربران اجازه میدهد بدون نیاز به کلیدهای خصوصی، تراکنشهای خود را انجام دهند و دسترسی به داراییهای خود را مدیریت کنند.

ساختار کلید عبور

کلید عبور از یک جفت کلید تشکیل شده است: کلید عمومی و کلید خصوصی. کلید عمومی در سرور ذخیره میشود، درحالیکه کلید خصوصی بهصورت امن در دستگاه کاربر باقی میماند و حتی در زمان ورود به سیستم نیز با سرور به اشتراک گذاشته نمیشود. زمانی که کاربر وارد سیستم میشود، سرور چالشی یکبار مصرف به دستگاه کاربر ارسال میکند. تنها کلید خصوصی کاربر میتواند پاسخی معتبر برای این چالش ایجاد کند که به سرور ارسال میشود. سرور با استفاده از کلید عمومی این پاسخ را تایید میکند. این فرآیند، امنیت را تضمین میکند، زیرا کلید خصوصی هرگز فاش نمیشود.

مزایای کلیدهای عبور

- احراز هویت بیومتریک: کاربران میتوانند با استفاده از اثر انگشت، تشخیص چهره، یا دیگر روشهای بیومتریک، تراکنشها را امضا و ارسال کنند. این روش نیاز به عبارتهای پیچیده یا رمزهای عبور را حذف میکند.

- بازیابی در دستگاههای مختلف: کلید عبور میتواند از طریق سرویسهایی مانند iCloud یا Google Credential Manager پشتیبانگیری و بازیابی شوند. این امکان به کاربران اجازه میدهد در صورت از دست دادن دستگاه اصلی، به راحتی کیفپول خود را بازیابی کنند.

- گوشی هوشمند بهعنوان کیفپول سختافزاری: کلید عبور گوشیهای هوشمند را به کیفپولهای سختافزاری تبدیل میکنند و از ویژگیهای رمزنگاری و بیومتریک گوشی برای مدیریت امن کلیدهای خصوصی استفاده میکنند.

- سرعت بالا: کلید عبور، برخلاف کیفپولهای MPC که نیاز به جمعآوری اطلاعات از چندین منبع دارند، به دلیل استفاده از روشهای بیومتریک و انکلیوهای امن، سرعت بیشتری ارائه میدهند.

**انکلیوهای امن (Secure Enclaves)، فناوری سختافزاری یا نرمافزاری است که برای حفاظت از دادههای حساس طراحی شده و محیطی امن درون پردازنده ایجاد میکند که در آن دادهها و عملیاتهای حساس بدون خطر دسترسی یا دستکاری توسط سیستمعامل یا سایر برنامهها اجرا میشوند. برای مثال، در زمینه کلید عبور (Passkey)، انکلیوهای امن میتوانند برای ذخیره کلیدهای خصوصی و پردازش عملیات احراز هویت استفاده شوند. این روش، امنیت دادههای حساس را در برابر حملات خارجی و داخلی بهطور قابلتوجهی افزایش میدهد. در واقع، حتی اگر سیستم یا دستگاه آلوده به بدافزار شود، انکلیوهای امن میتوانند از دادههای ذخیرهشده در محیط ایزوله خود محافظت کنند. این فناوری معمولاً در دستگاههایی مانند گوشیهای هوشمند (مانند Secure Enclave اپل) یا لپتاپها (مانند Intel SGX یا AMD SEV) پیادهسازی شده و برای کاربردهایی مانند احراز هویت بیومتریک، رمزنگاری و مدیریت کلیدها استفاده میشود.

پیادهسازی کلید عبور در استاندارد ERC-4337

برای پیادهسازی کلید عبور در شبکه اتریوم، نیاز به قرارداد هوشمند ERC-4337 داریم که قادر به تایید امضاهای P256 باشد. این استاندارد امکان انجام تراکنش بدون نیاز به کلیدهای خصوصی را فراهم میکند و محدودیتهای بلاکچین اتریوم و سایر بلاکچینهای سازگار با EVM را رفع میکند.

دو گام اصلی برای پیادهسازی عبارتاند از:

- امضای سمت کلاینت با کلید عبور: از WebAuthn API برای ایجاد و امضای کلید عبور روی دستگاه کاربر استفاده میشود.

- راهاندازی حسابهای هوشمند برای کلید عبور: توسعه حسابی هوشمند که بتواند امضاهای کلید عبور را تایید کند که شامل اصلاح تابع ValidateUserOp در قرارداد هوشمند برای اضافه کردن الگوریتم تایید امضای P256 است.

چشمانداز آینده: بهبود تجربه کاربری Web3 و پایان کابوس رمزهای عبور؟

کلید عبور روش انقلابی برای احراز هویت در بلاکچین اتریوم و فراتر از آن ارائه میدهد. این فناوری با حذف کلیدهای خصوصی و ارائه تجربهای کاربرپسند، با اهداف حسابهای انتزاعی همراستا است. ادغام کلیدهای عبور با استاندارد ERC-4337، برای توسعهدهندگان و سازمانهایی که به دنبال بهبود امنیت و تجربه کاربری اپلیکیشنهای بلاکچینی هستند، راهکاری پیشرفته و مؤثر محسوب میشود.

فناوری کلید عبور (Passkey) بهتدریج در کیف پولهای ارز دیجیتال نسل جدید بهکار گرفته میشود تا امنیت و سهولت استفاده را برای کاربران افزایش دهد. در ادامه، به برخی از کیف پولهایی که از این فناوری بهره میبرند، اشاره میکنیم:

سوئیفت تراست ولت (Swift Trust Wallet): این کیف پول قرارداد هوشمند که توسط تراست ولت معرفی شده است، با استفاده از فناوری کلیدهای عبور و انتزاع حساب، نیاز به حفظ و نگهداری رمزهای عبور طولانی را حذف کرده و امنیت دسترسی به وب 3 را افزایش میدهد.

زنگو (Zengo): زنگو بهعنوان یکی از اولین کیف پولهای بدون کلید (Keyless)، از فناوری امضای درگاهی بهجای کلیدهای خصوصی استفاده میکند. این روش امنیت بالایی را فراهم کرده و خطر از دست رفتن داراییها را کاهش میدهد.

توجه داشته باشید که فناوری کلیدهای عبور هنوز در مراحل اولیه پذیرش در کیف پولهای ارز دیجیتال است و انتظار میرود در آینده نزدیک، تعداد بیشتری از کیف پولها این فناوری را بهمنظور افزایش امنیت و بهبود تجربه کاربری، بهکار گیرند.

منبع: میهن بلاکچین