هشدار SlowMist: فریب ربات MEV آربیتراژ چت جی پی تی را نخورید!

وایل سال جاری، کاس (Cos)، بنیانگذار اسلومیست (SlowMist)، به کاربران در پلتفرم X (توییتر سابق) درباره خطرات کلاهبرداریهای رباتهای MEV آربیتراژ هشدار داد. از آن زمان، شاهد چرخشی جدید در نوعی کلاهبرداری قدیمی هستیم. چیزی که زمانی به عنوان «ربات آربیتراژ MEV ساده و آسان برای استفاده در یونیسواپ» تبلیغ میشد، اکنون به عنوان «ربات …

وایل سال جاری، کاس (Cos)، بنیانگذار اسلومیست (SlowMist )، به کاربران در پلتفرم X (توییتر سابق) درباره خطرات کلاهبرداریهای رباتهای MEV آربیتراژ هشدار داد. از آن زمان، شاهد چرخشی جدید در نوعی کلاهبرداری قدیمی هستیم. چیزی که زمانی به عنوان «ربات آربیتراژ MEV ساده و آسان برای استفاده در یونیسواپ» تبلیغ میشد، اکنون به عنوان «ربات MEV آربیتراژ چتجیپیتی: چگونه از یک ربات اسلیپیج برای کسب درآمد غیرفعال روزانه 2٬000 دلار استفاده کنیم؟» بازسازی شده است.

به گزارش میهن بلاکچین، تیم امنیتی اسلومیست به تازگی شاهد افزایش تعداد کاربرانی بوده که قربانی این نوع کلاهبرداریها میشوند. در پاسخ به این مشکل، این مقاله به توضیح مکانیزمهای کلاهبرداری، تجزیهوتحلیل چگونگی انتقال وجوه سرقتشده و ارائه راهنماییهایی برای کمک به کاربران در جلوگیری از تبدیل شدن به قربانیان بعدی میپردازد.

آنچه در این مطلب میخوانید

چگونه از هوش مصنوعی برای فریب کاربران استفاده میشود؟

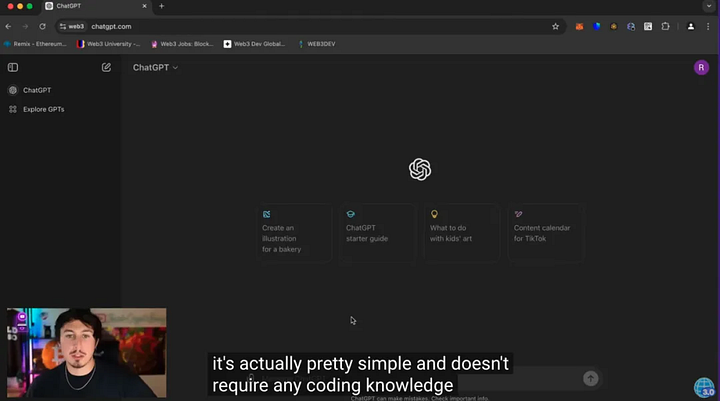

هوش مصنوعی به ابزاری قدرتمند برای افزایش بهرهوری تبدیل شده است و کلاهبرداران از این روند بهرهبرداری میکنند. آنها با برچسب زدن «چتجیپیتی» به کلاهبرداریهای خود، موفق میشوند توجهها را جلب کرده و به نظر قابل اعتمادتر جلوه میکنند. با این حال، در واقع، چتجیپیتی تنها به طور مختصر در ویدیوهای آموزشی کلاهبرداران ذکر میشود. کلاهبرداران ادعا میکنند از چتجیپیتی برای تولید کد ربات استفاده کردهاند که به کاهش شکوتردید کاربران درباره هرگونه نیت بد در کد کمک میکند.

یک نگاه عمیقتر به ویدیوهای کلاهبرداری در یوتیوب نشان میدهد علائم هشداردهندهای وجود دارد: ویدیو و صدا همزمان نیستند، تعدادی از فیلمها به وضوح بازیافتی هستند و حساب کاربری احتمالاً متعلق به یک خریدار است. در حالی که بخش نظرات پر از تمجید و تشکر است، با کاوش بیشتر، هشدارهایی از قربانیان واقعی مشاهده میشود.

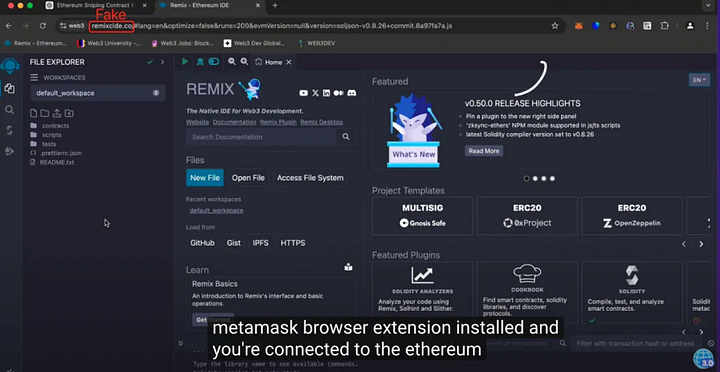

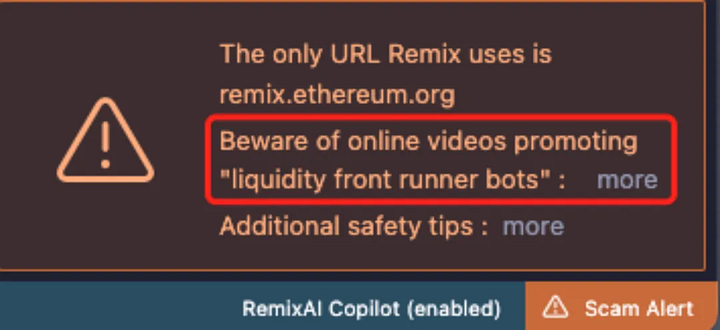

کلاهبرداران ادعا میکنند ربات آنها نظارت بر توکنهای جدید و نوسانات بزرگ قیمت در بلاکچین اتریوم را انجام میدهد و فرصتهای آربیتراژ را شناسایی میکند. کاربران به این باور میرسند که تنها کاری که باید انجام دهند این است که نشسته و منتظر بمانند تا به راحتی پول به دست آورند. اما در ابتدا، از کاربران خواسته میشود کیف پول متامسک (Metamask) داشته باشند و روی لینکی به ریمکیس (یک سایت جعلی Remix) که در ویدیوی آموزشی ارائه شده است، کلیک کنند.

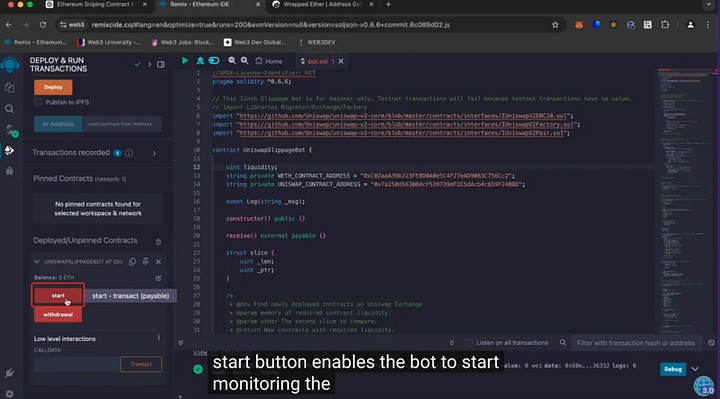

پس از کپی و چسباندن کد، کامپایل کردن ربات و دیپلوی قرارداد هوشمند (Smart Contract) ، کلاهبردار به آنها میگوید که باید برای فعال کردن آن، باید مقداری رمز ارز به قرارداد واریز کنند. هرچه اتریوم بیشتری واریز کنند، سود فرضی بیشتری کسب خواهند کرد. اما وقتی کاربر روی گزینه «Start» کلیک میکند، اتریوم واریز شده ناپدید میشود و از طریق یک بکدور (Backdoor) که در قرارداد هوشمند اضافه شده است، بهطور مستقیم به کیف پول کلاهبردار منتقل میشود.

بررسی یک مثال واقعی از این کلاهبرداری

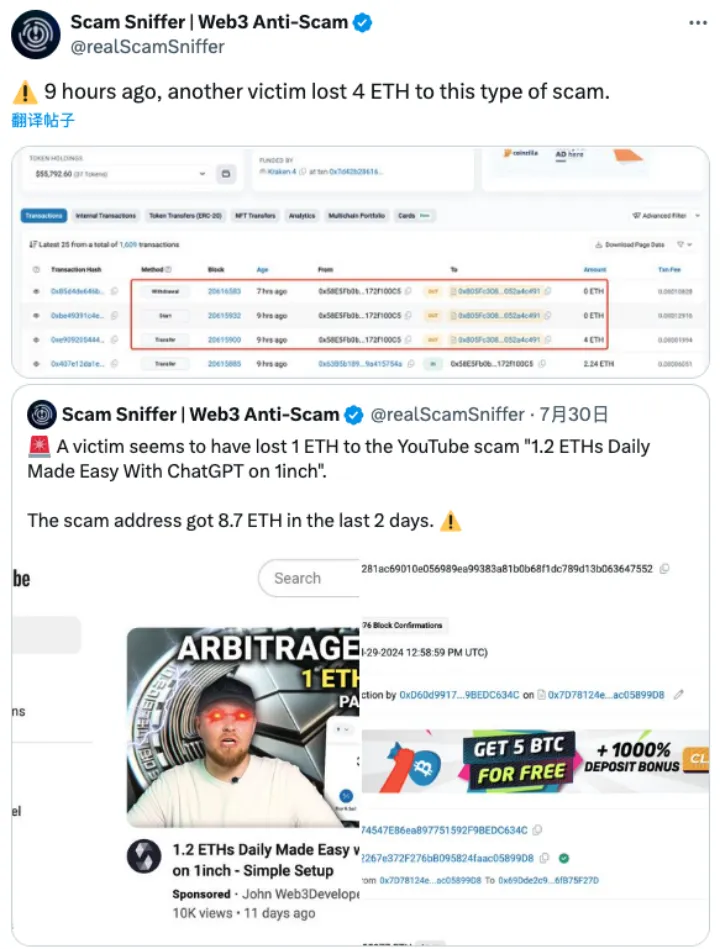

در این بخش یک مثال واقعی از چنین کلاهبرداریای را بررسی میکنیم که توسط اسکماسنیفر (Scam Sniffer)، پلتفرم ضد کلاهبرداری وب 3 گزارش شده است.

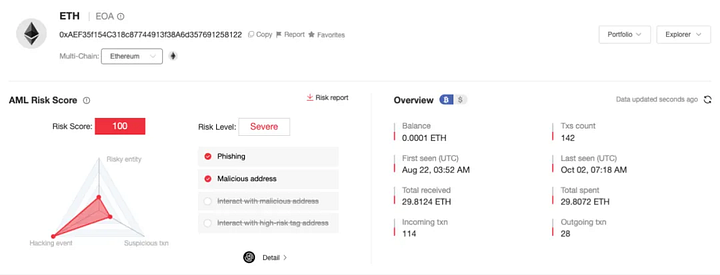

با استفاده از میست تِرَک (MistTrack)، آدرس کلاهبرداران (0xAE…122) را مورد بررسی قرار دادیم. از پایان آگوست، این آدرس تقریباً 30 اتریوم از بیش از 100 قربانی جمعآوری کرده است.

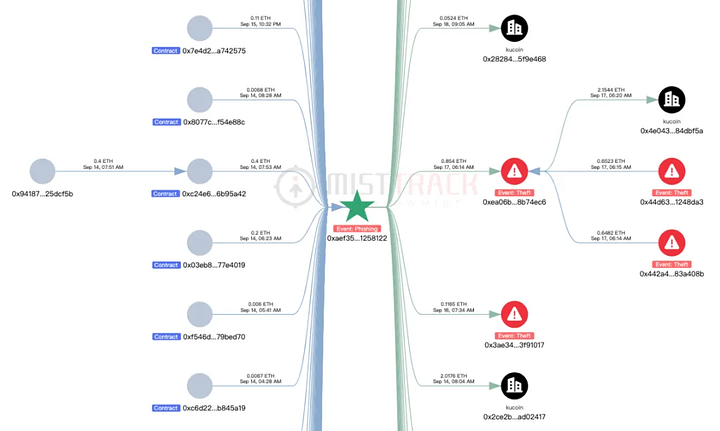

وجوه ورودی از سوی قربانیان به دنبال فرایند توصیفشده در بالا، منتقل شده و اتریوم آنها پس از دیپلوی قرارداد هوشمند جعلی به سرقت رفته است. وجوه خروجی یا به طور مستقیم به صرافیها منتقل شده یا به آدرسهای ذخیرهسازی موقت (مانند 0xea…ec6) منتقل میشوند و در نهایت به صرافیها میرسند.

در نمودار زیر، آدرسهای 0x44…08b و 0x44…da3 نیز به عنوان آدرسهای کلاهبرداران نشان داده شدهاند که در پایان آگوست ایجاد شدهاند. این دو آدرس تاکنون تقریباً 20 اتریوم از حدود 93 قربانی سرقت کردهاند.

این کلاهبرداران رویکردی با دامنه وسیع اتخاذ میکنند و مبالغ کوچکی از بسیاری از قربانیان میدزدند. از آنجا که خسارات فردی نسبتاً جزئی هستند، بسیاری از قربانیان زمان یا منابع لازم برای پیگیری را ندارند. این امر به کلاهبرداران اجازه میدهد تا به عملیات خود ادامه داده و کلاهبرداری خود را تحت نام جدیدی بازسازی کنند.

ریمیکس قبلاً هشدارهایی درباره این کلاهبرداریها صادر کرده و قربانیان بیش از دو سال است که در پستهای مدیوم ریمیکس درباره تحلیل کلاهبرداریها نظراتی گذاشته و لینکهای ویدیوهای کلاهبرداری را برای هشدار به دیگران ارائه میدهند. این امر نشاندهنده گسترش بسیار زیاد این نوع کلاهبرداریهاست.

سخن پایانی

تیم امنیتی اسلومیست به همه کاربران توصیه میکند که از کلیک روی لینکهای ناشناخته یا اجرای کدهای مشکوک خودداری کنند. اگر کلاهبرداران ادعا کردند کد ربات توسط چتجیپیتی تولید شده است، کاربران میتوانند حداقل از ابزارهایی مانند چتجیپیتی یا کلاود (Claude) برای بررسی کد و ارزیابی هرگونه رفتار مخرب استفاده کنند.

بسیاری از کاربران، در جستجوی درآمد غیرفعال (Passive Income) ، تمایل دارند سرمایه خود را سرمایهگذاری کنند. اما پس از دنبال کردن دستورالعملهای کلاهبرداران، متوجه شوند که وجوهشان ناپدید شده است. در حالی که کلاهبرداران واقعاً سود میبرند، قربانیان به طور ناخواسته وجوه خود را به کیف پول کلاهبردار منتقل میکنند. بنابراین، کاربران باید هوشیار باشند و دوباره بررسی کنند که آیا فرصت معرفی شده واقعی است یا تلهای دیگر.

منبع: میهن بلاکچین